5 Семестр / БОС 2

.4.pdf

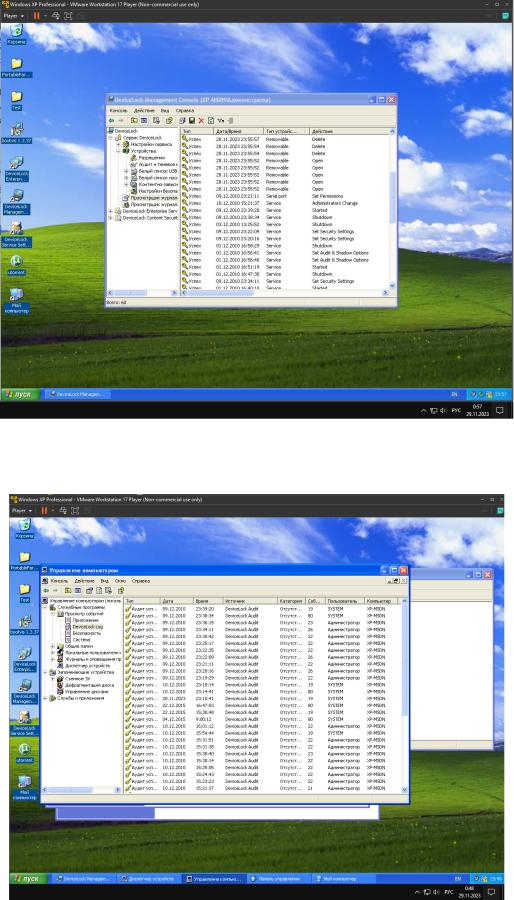

Рисунок 1.15 – Просмотр журнала аудита

Рисунок 1.16 – Просмотр «DeviseLock Log» 11

1.5 Теневое копирование файлов

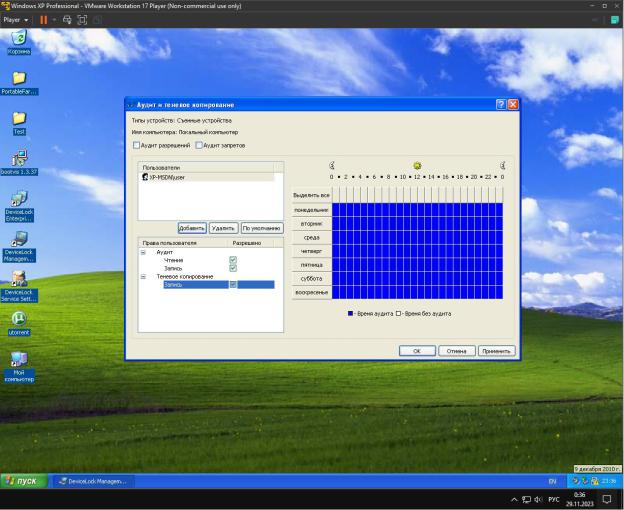

Первоочередно необходимо включить настройку теневого копирования для пользователя «user», что представлено на рисунке на рисунке 1.11.

Рисунок 1.11 – Включение теневого копирования

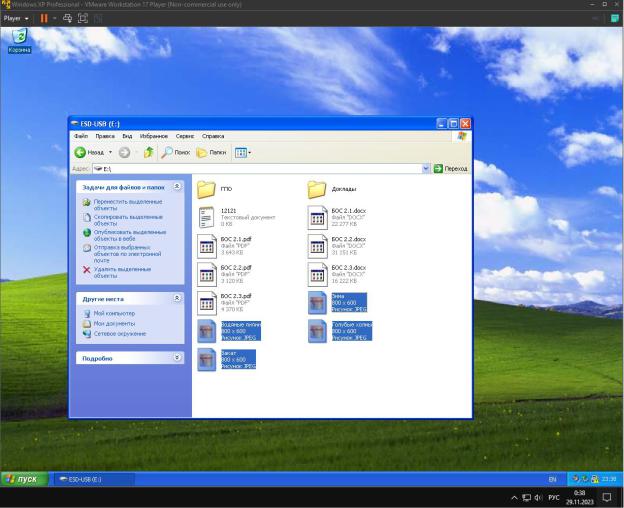

Следом через учетную запись «user» необходимо перенести несколько файлов на съемное устройство, что представлено на рисунке 1.12.

12

Рисунок 1.12 – Перенос файлов на съемное устройство

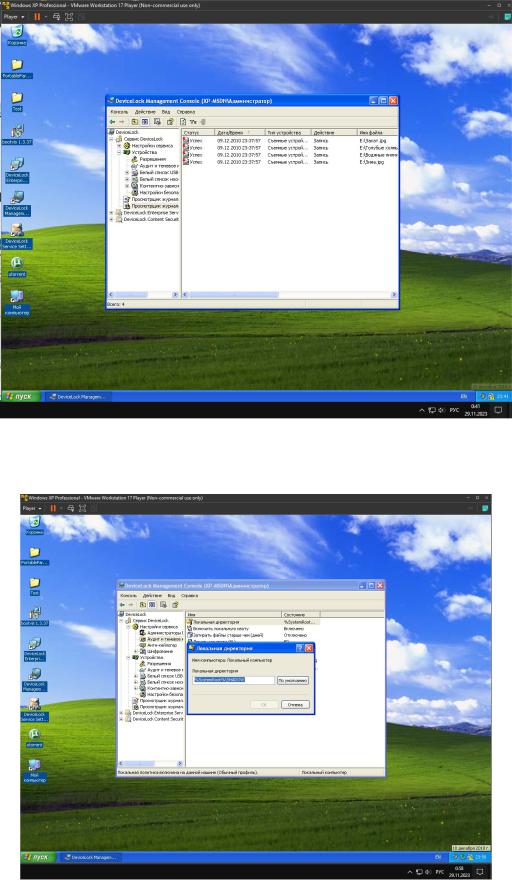

Зайдя под учетной записью «Администратор» можно наблюдать через

«Просмотр журнала теневого копирования» список файлов, а также их содержимое, которое было перенесено на съемное устройство, что представлено на рисунке 1.13. А также можно выбрать место хранения теневых копий, что представлено на рисунке 1.14.

13

Рисунок 1.13 – Просмотр журнала теневого копирования

Рисунок 1.14 – Выбор директории хранения

14

2 ВЫПОЛНЕНИЕ ИНДИВИДУАЛЬНОГО ЗАДАНИЯ

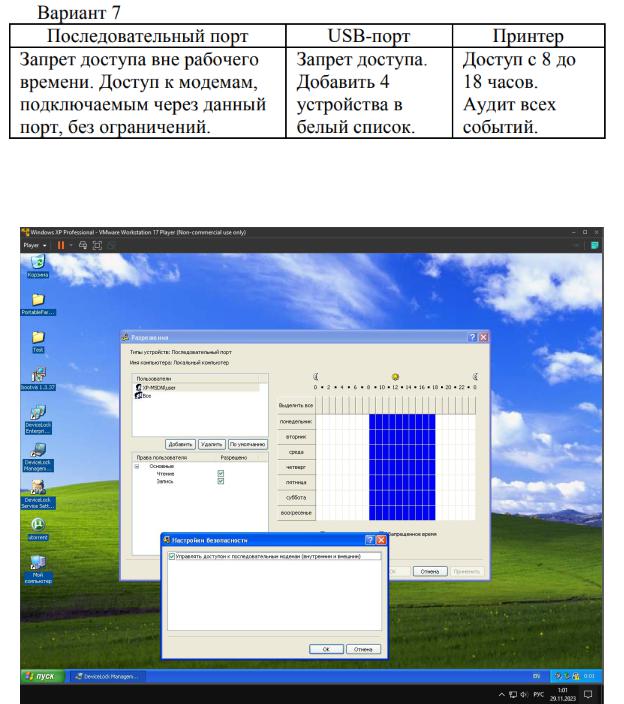

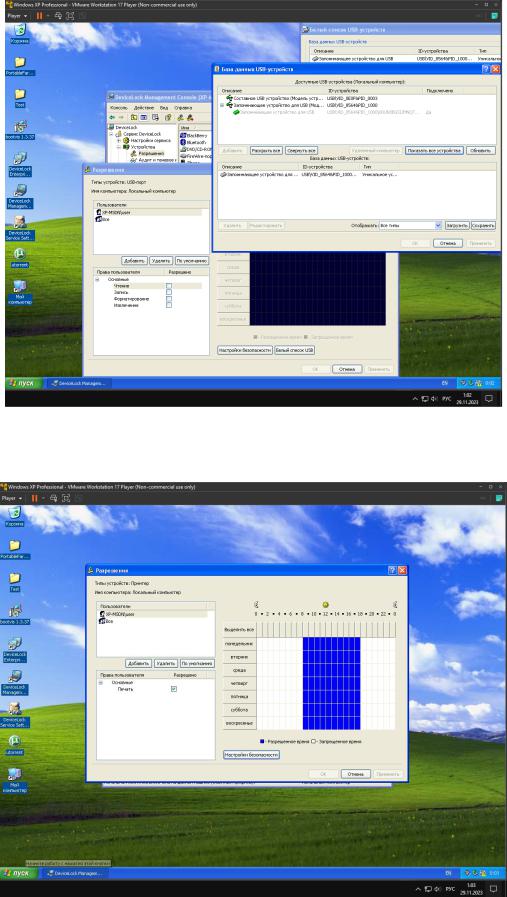

Согласно варианту задания, представленному на рисунке 2.1,

необходимо сделать ограничения для «Последовательного порта», «USB-

порта» и «Принтера», что представлено на рисунках 2.2 – 2.5.

Рисунок 2.1 – Вариант задания

Рисунок 2.2 – Ограничения для последовательного порта

15

Рисунок 2.3 – Ограничения и «Белый список» для USB-порта

Рисунок 2.4 – Ограничения для принтера

16

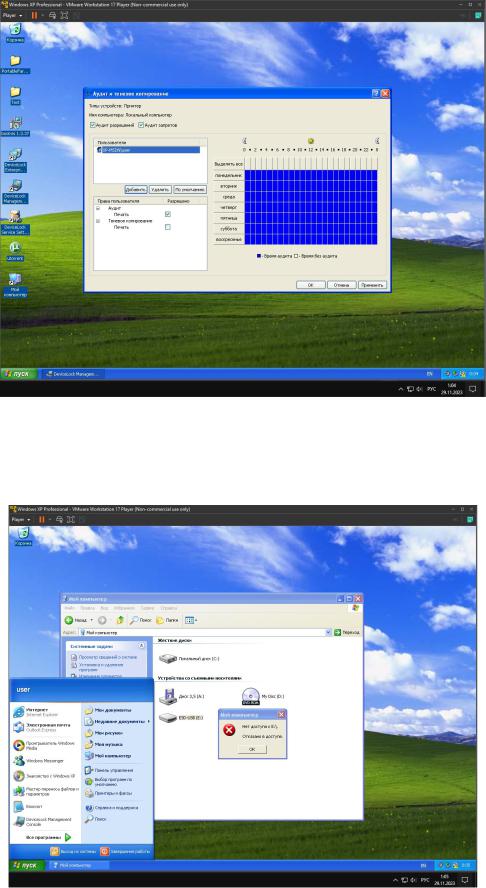

Рисунок 2.5 – Аудит для принтера

Проверка ограничений для USB-порта представлена на рисунке 2.5.

Рисунок 2.6 – Проверка ограничений для USB-порта учетной записи «user» 17

Заключение

В результате выполнения данной работы были практически изучены

принципы разграничения доступа к устройствам на основе программного

продукта DeviceLock.

18