книги хакеры / Курс_по_кибер_безопастности_Секреты_хакеров

.pdf

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

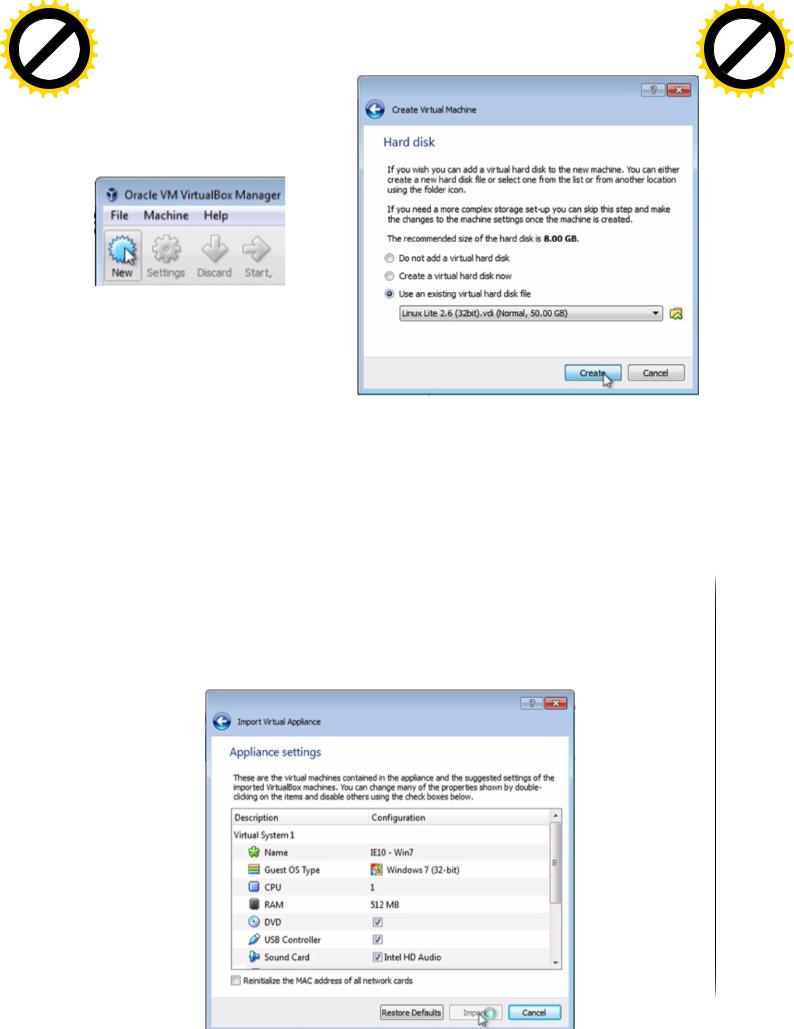

Далее, далее, использовать существующий виртуальный диск, Линукс Лайт. Это форматы виртуальных дисков. И вот, я могу установить ее. Здесь она начинает загружаться как любая другая операционная система. Я удалю ее.

https://dev.windows.com/en-us/microsoftedge/tools/vms/windows/

Если вы скачали OVA или OVF файл, а вы можете найти подобные файлы вот здесь, по этой ссылке, я тоже их скачал, то можно зайти в меню "Файл", "Импорт приложения", найти приложение, которое вы скачали, вот оно, это OVA-файл, далее, и здесь вам предоставляется возможность изменить ваши настройки сети и различные другие настройки.

Нажимаем "Ввод", это займет немного времени, в зависимости от скорости вашей машины. Как только импорт будет завершен, вы увидите это здесь, запущено. Это операционная система, Windows 7, можете нажать правой кнопкой мыши, "Настройки", изменить все текущие настройки, которые вы видите.

8

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

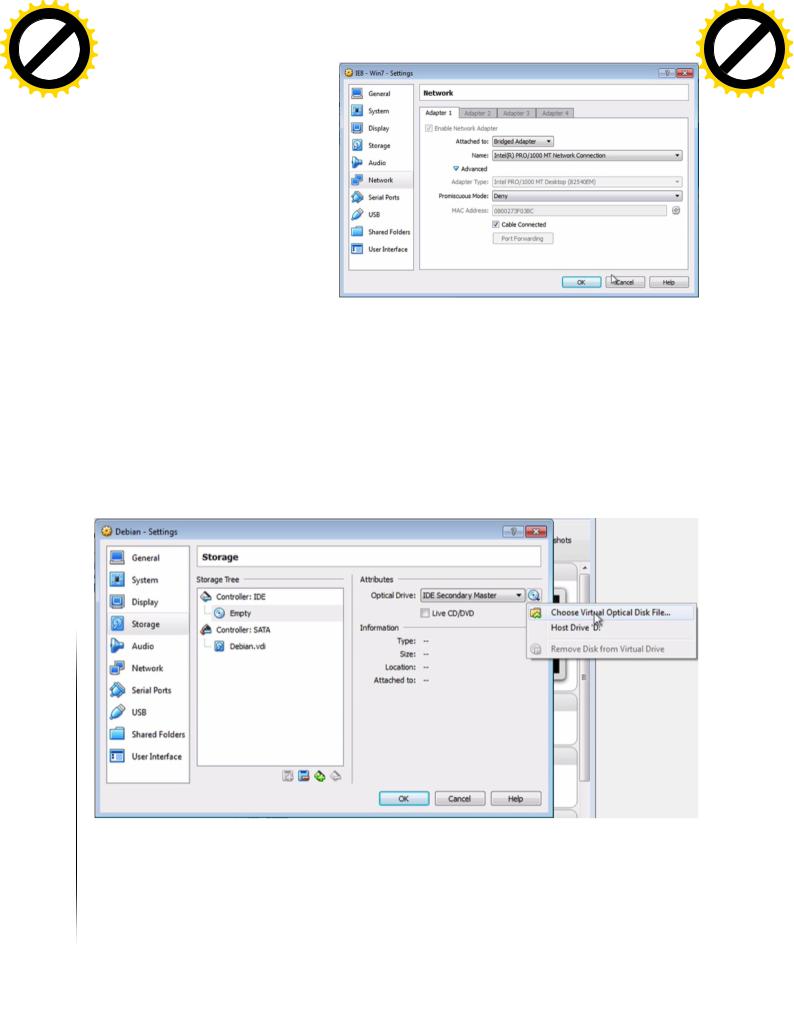

Сеть, вам необходимо поставить соединение по мосту. Как мы уже обсуждали, если вы хотите иметь возможность мониторить трафик, а не пропускать его через хостовую машину. Можете заметить здесь, настройки сети меняются, поскольку я поменял их на соединение по мосту. Работает, вот все виртуальные приводы и устройства, вот ваш сетевой мост, USB, видеопамять и так далее.

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Теперь, если вы хотите настроить операционную систему в виртуальной машине с диска или образа ISO, вам нужно зайти в меню "Новое" и сначала настроить шаблон вашей виртуальной машины. В данном случае я выбираю Linux Debian 32 бита, а вы можете выбрать какую-либо другую, которую собираетесь использовать. "Создать виртуальный диск сейчас", "Создать", использование VDI нас устроит, большая часть настроек по умолчанию подойдет нам для тестовой среды. Динамически выделенный объем диска, это лучший вариант, он означает, что в этом случае объем виртуального диска будет увеличиваться по мере надобности вместо создания одного большого диска, что сохранит вам больше памяти. 8 гигабайт лимит на объем виртуального диска, этого должно хватить, если только вы не собираетесь создавать большие файлы. И затем нам нужно поместить диск в эту машину и запустить ее.

|

Идем в "Настройки", "Запоминающие устройства", видим здесь пустой диск. Теперь, |

|

если я нажму сюда, или сюда, то я смогу выбрать местоположение, откуда я хочу вы- |

|

брать этот диск, если у вас физический диск, то вы можете выбрать его, выбрать, где |

|

этот диск находится, возможно, он на диске D, либо вы можете выбрать виртуальный |

|

диск типа ISO, который я скачал, вот эта 32-битная версия, и таким образом он оказыва- |

|

ется смонтирован здесь. |

|

Нажимаем ОК. Пуск, и вот, начинается процесс установки, как если бы это была лю- |

|

бая другая операционная система, которая у вас имеется. Если это Windows, то вам нуж- |

|

но будет пройти через процесс установки Windows, у нас тут установка Debian. Я запус- |

|

тил графическую версию установки Debian, вам нужно пройти через нее, чтобы устано- |

9 |

вить эту систему. |

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

И одна из причин, почему вам стоит скачать виртуальные образы вместо всего этого, заключается в том, что вам не придется проходить через подобные процессы установки системы, поскольку кто-то другой уже сделал это для вас, если вы взяли виртуальные машины с уже загруженными, установленными и настроенными системами.

Очевидно, что если вам нужно нечто особенное, то вам придется установить и настроить систему самостоятельно.

В VirtualBox есть такая вещь как Guest Additions ("Гостевые дополнения"). Это похоже на инструменты VMware Tools, это добавляет такие возможности, как вырезать и вставить между гостевой и хостовой системами, и улучшенную поддержку других возможностей гостевых операционных систем.

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

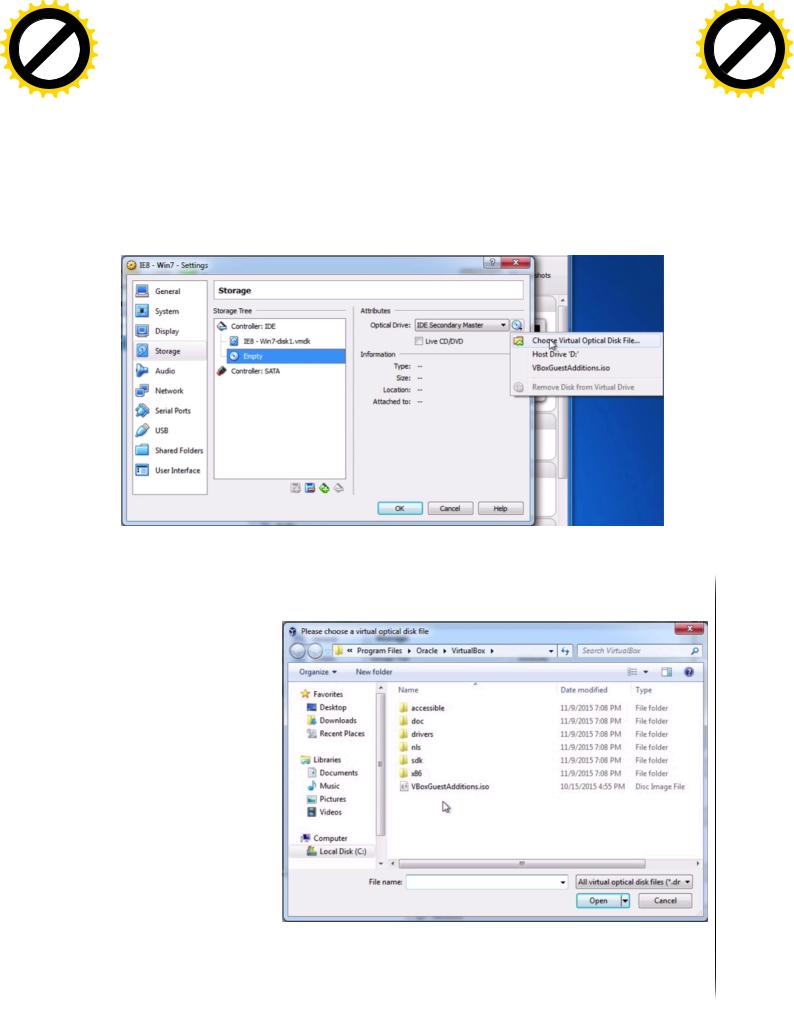

Однако в VirtualBox не очень понятно, как установить это, нажимаем правой кнопкой мыши на интересующей вас виртуальной машине, "Настройки", и затем на "Запоминающие устройства", далее выбираем пустой слот для диска. Можете добавить диск, если его у вас еще нет.

Далее выбираем здесь, "Выбрать виртуальный оптический диск", и вам нужно указать путь до места, куда вы установили

VirtualBox. "Program

Files", "Oracle", "VirtualBox", и там вы увидите ISO-файл, который они туда поместили под названием

VBoxGuestAdditions.iso.

Нажмите на "Открыть"

ивы увидите, что он добавлен как образ ISO,

ион будет доступен

во время загрузки операционной системы. Это работает точно также, как любой другой ISO-диск. Так что нажимаем "ОК" и затем давайте запустим операционную систему и получим доступ к этому диску.

10

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

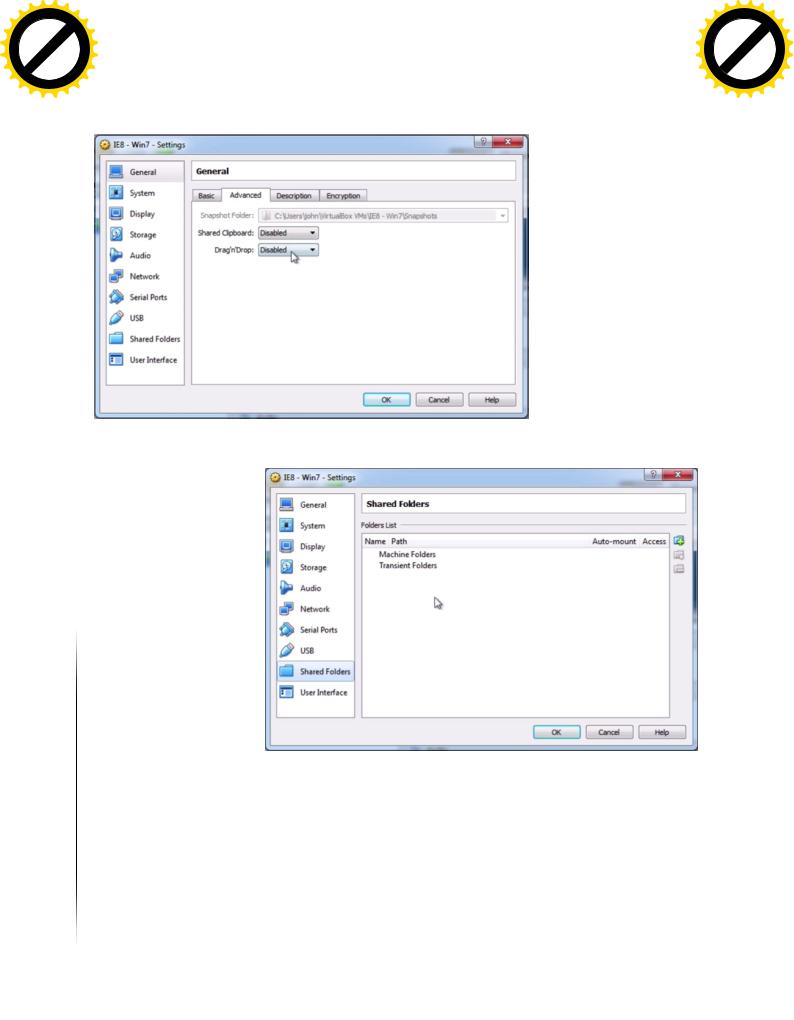

Итак, можете заметить, диск смонтирован. Можно попробовать запустить 32-битную или 64-битную версию, в зависимости от версии, которая у меня установлена, здесь 32, здесь 64. Я запущу эту. Пройду через все опции. По завершении всегда нужна

перезагрузка.

И для включения дополнительных возможностей идем в "Настройки", "Расширенные", "Общий буфер обмена", можете выбрать, будет ли он направлен от хостовой к гостевой системе или от гостевой к хостовой, или двунаправленный. Также можно настро-

ить "Drag-and-drop" -

перетаскивание, например чтобы вы могли что-нибудь перетащить из хостовой системы сюда в гостевую.

Понятно, что все это вызывает вопросы безопасности, но мы настраиваем тестовую среду. Вы также можете настроить общие папки, чтобы обмениваться файлами между вашими гостевой и хостовой операционными системами, опять же, встают вопросы безопасности, но это лишь тестовая среда. В общем, это были "Гостевые дополнения".

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

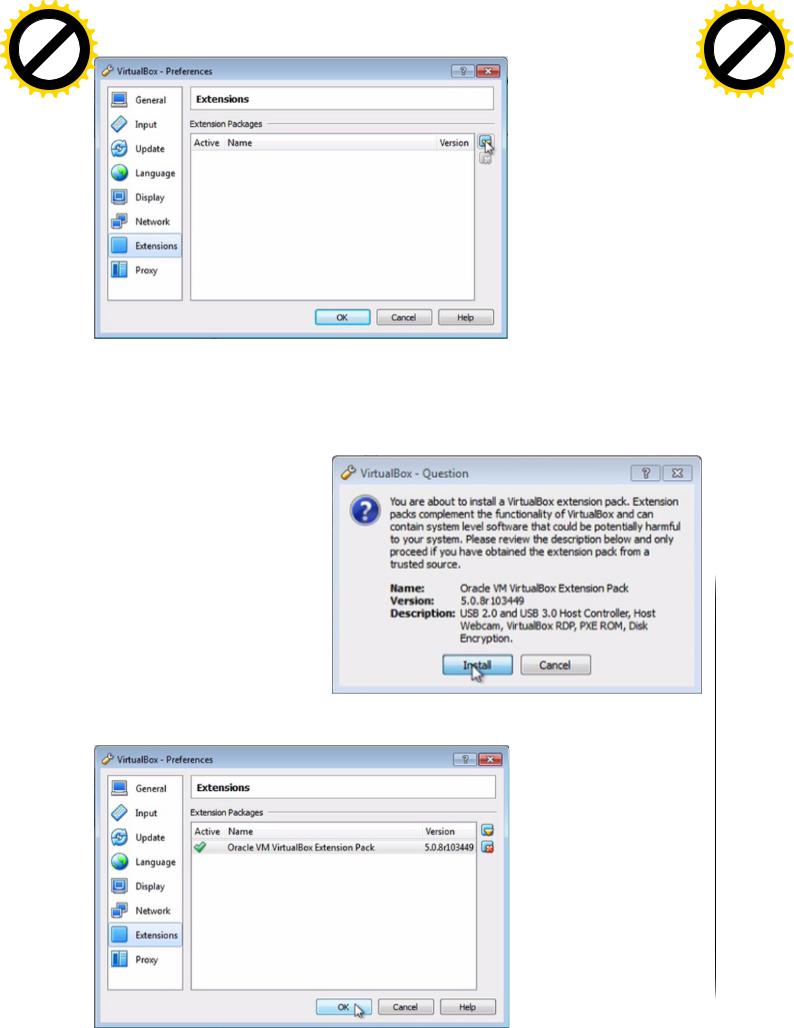

Вам также нужно будет установить пакет расширений для VirtualBox, напомню, это нужно для поддержки контроллеров USB 2 и 3, доступа к виртуальной машине по RDP, шифрования образов дисков виртуальных машин, но вы можете погуглить, чтобы узнать, что еще поддерживает этот пакет, в основном он предоставляет вам полную функциональность VirtualBox.

Если вы зайдете в "Файл", "Параметры", "Расширения", нажмете сюда,

11

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

выберете расширение, которое скачали. Вот оно:

Oracle_VM_VirtualBox_Extension_Pack-x.x.x-xxxx.vbox-extpackxxx- current version

"Открыть", здесь будет написано, что это расширение делает. Видим, здесь сказано почти тоже самое, что я уже упоминал про USB, RDP, здесь еще вещи, связанные с веб-камерой, шифрованием диска, нажимаем "Установить", и если желаете, можете ознакомиться с лицензионным соглашением. "Я согласен". "Да". Начнется установка расширения. "ОК", и вот, расширение установлено и данный функционал теперь доступен для вас внутри VirtualBox.

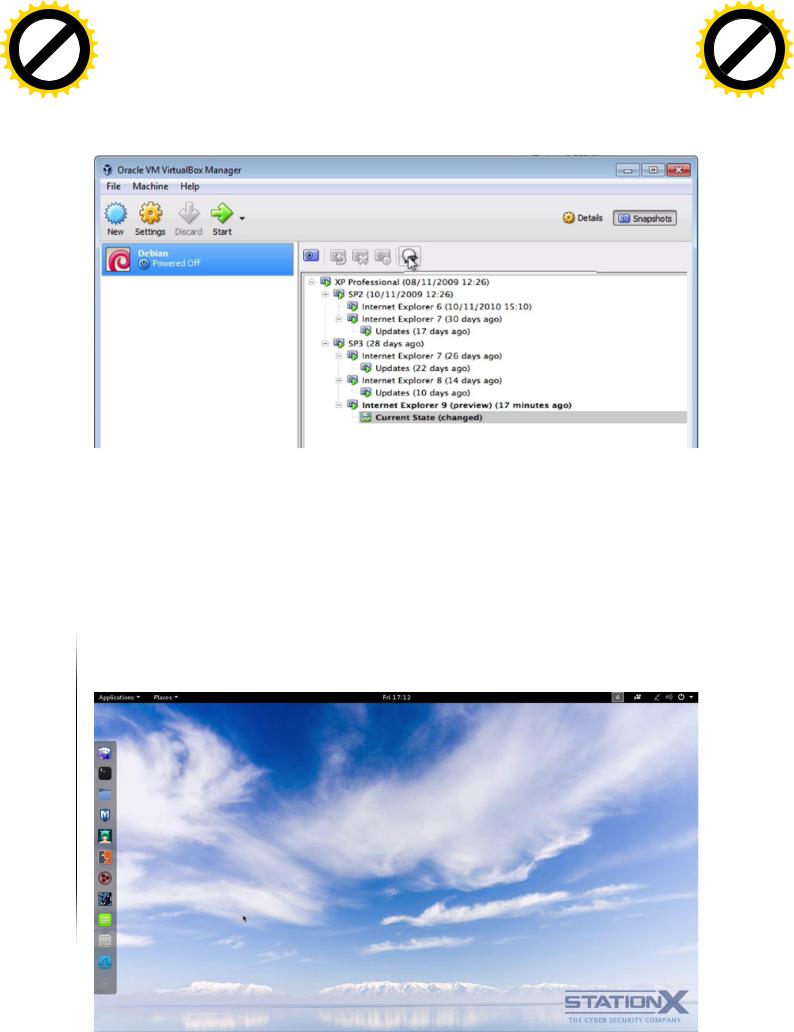

Одна из отличных возможностей

VirtualBox - это снимки состояния системы, или снапшоты, чего нет в

VMware Workstation Player, но есть в VMware Workstation Pro. Снапшоты позволяют вам сделать полную статическую копию памяти и жесткого диска и затем продолжить использование операционной системы, а позже, на определен- 12 ном этапе,

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

вы можете принять решение вернуться обратно к той копии, если нужно. Другой способ использования снапшотов - это создание копий различных вещей, с которыми вы соби- раетесь поэкспериментировать, вы устанавливаете одну вещь, создаете снапшот, устанавливаете что-то еще, делаете снапшот, и вы можете переключаться туда-сюда между двумя снапшотами.

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Вы также можете что-либо тестировать, увидели, что что-то не работает, вернулись к предыдущему снапшоту, так что снапшоты - это реально крутая и определенно полезная вещь для тестирования. А эта кнопка дает вам возможность склонировать виртуальную операционную систему целиком.

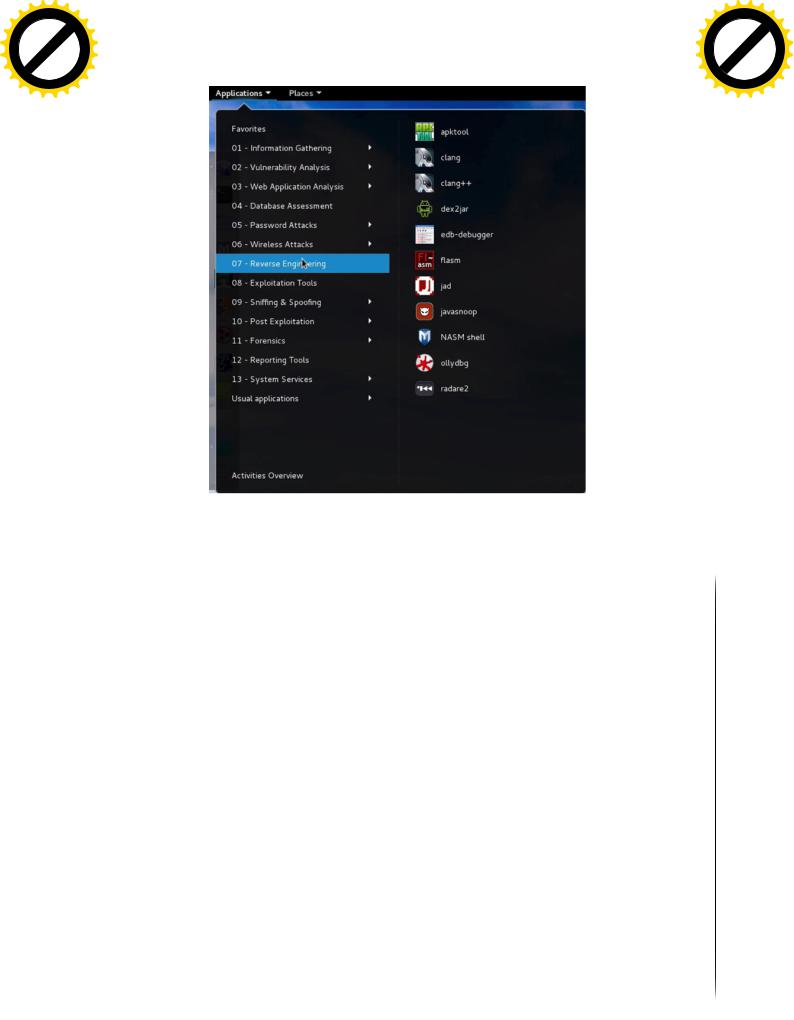

49. Kali Linux 2016

Операционная система, которую мы будем использовать в этом курсе, и которую я буду использовать для демонстрации, это Kali Linux или Kali Linux 2.0. Kali Linux, в прошлом известный как BackTrack, это дистрибутив на базе Debian, вы можете наблюдать его на ваших экранах, похож на Debian, который мы видели ранее, это потому, что он находится в составе известного окружения.

#48 timestamp 0:20

It has a collection of security, privacy, and forensic tools, which you can see here. Lots of them.

#48 timestamp 0:35

It also features timely security updates, which is good. Support for the ARM architecture, a choice of popular desktops, like I said, Gnome is what you can see here, but you also have KDE, XFCE, MATE, E17, LXDE, etc. And they’re now doing seamless upgrading to the latest versions.

But this is not an operating system for everyday use, this contains useful tools for security and privacy, which I’ll be demonstrating on the course. An example being, how we will be using it to monitor for suspicious traffic, like trojans or rats, or applications sending out data, or tracking, or just simply to show you how your browser is hacked. So that’s Kali Linux.

https://www.kali.org/downloads/

13

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

Он имеет коллекцию инструментов безопасности, приватности и компьютерной кри- миналистики, видим их здесь. Их много.

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Kali также отличает выпуск регулярных обновлений по безопасности, что хорошо. Поддержка архитектуры ARM, выбор популярных графических окружений, как я уже говорил, здесь вы можете лицезреть Gnome, но вы можете выбрать также KDE, XFCE, MATE, E17, LXDE и другие. И разработчики делают постоянные обновления до последних версий.

Однако, это операционная система не для повседневного использования, она содержит полезные инструменты для безопасности и приватности, которые я буду демонстрировать в этом курсе. Например, как мы будем использовать ее для мониторинга подозрительного трафика, например, троянов или "крыс", или приложений, отправляющих данные, или следящих за нами, или просто для того, чтобы показать вам, как может быть взломан ваш браузер. Все это в Kali Linux.

https://www.kali.org/downloads/

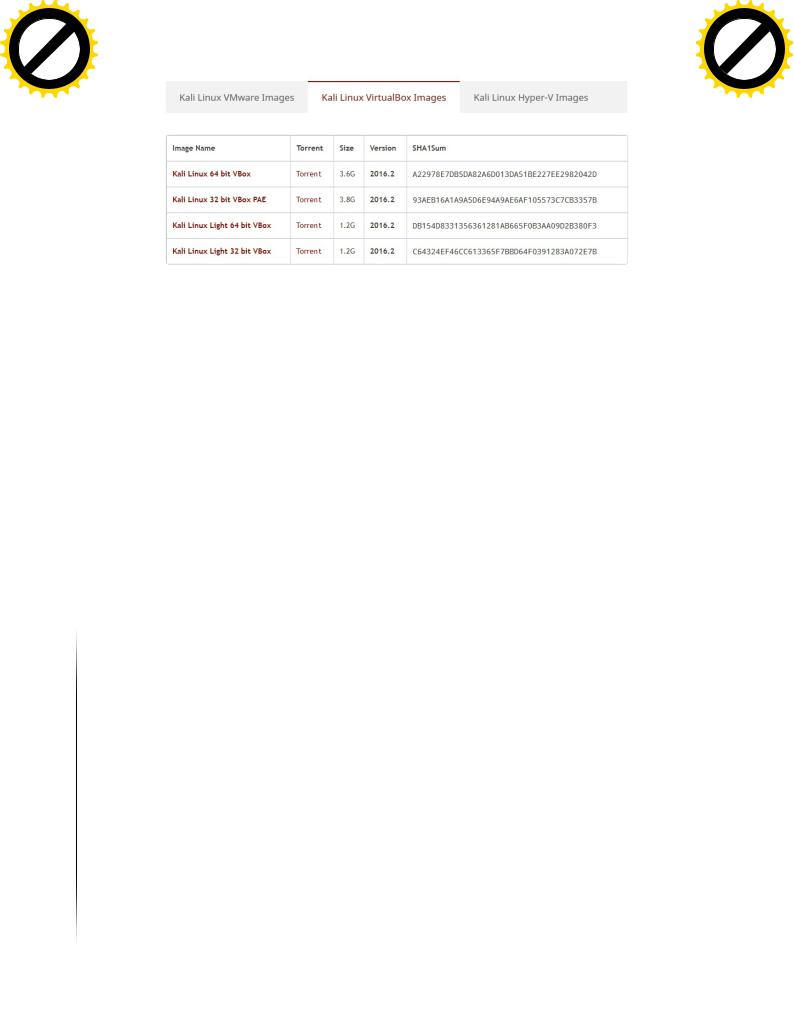

Я скачал диск с Kali или ISO-версию диска, заходим по этой ссылке, скачиваем нужную версию. Но я бы не рекомендовал делать так, потому что вам нужно монтировать этот ISO и устанавливать систему, и это занимает время. Вы можете просто взять виртуальный образ, пройдите по этой ссылке, вот она.

https://www.offensive-security.com/kali-linux-vmware-virtualbox-image- download/

Здесь у нас VMware-образы, здесь VirtualBox-образы, также торрент-файлы.

Опять же, это потому, что мы делаем это для тестирования. Если бы это предназначалось не для тестирования, то тогда, возможно, вы бы захотели установить Kali самостоятельно, но мы собираемся использовать ее для тестирования, так что эти предварительно собранные образы должны нас устроить. Обратите внимание, что имя пользова-

теля "route", а пароль "toor"

14

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Вы можете также скачать Kali Linux на сайте osboxes.org, несмотря на то, что это не официальная версия, как та версия, которую можно достать на вебсайте offensive-security.com, потому что именно эти ребята разработали Kali. Ну, сайт Osboxes - это альтернативный вариант. Можете взять здесь версии VMware и VirtualBox, VDI, здесь указаны пароль и имя пользователя.

15

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

6

ПРИВАТНОСТЬ И БЕЗОПАСНОСТЬ ОПЕРАЦИОННЫХ СИСТЕМ

(WINDOWS VS MAC OS X VS LINUX)

50. Цели и задачи обучения

Ваш выбор операционной системы имеет значение для вашей безопасности, приватности и анонимности. Различные операционные системы подходят для различных нужд. Цель данного раздела - понять, какая операционная система подходит под ваши требования исходя из рисков и для чего вы хотите ее использовать, под конкретную ситуацию, под конкретные требования. Так, чтобы вы смогли выбрать операционную систему с учетом рисков и юзабилити. Вы также сможете настроить вашу операционную систему для максимальной приватности.

51.Средства и функциональные возможности безопасности

Давайте поговорим о нашем выборе операционной системы и как он влияет на вашу безопасность, потому что операционная система - это реальная основа вашей безопасности. Есть много заблуждений, когда речь идет об операционных системах и безопасности. Вы наверное слышали, например, что Маки не могут быть заражены вирусами. Множество людей также говорят, что Windows ужасен в вопросах безопасности. И есть люди, лагерь Linux, которые считают, что Linux является самой лучшей операционной системой.

Давайте разберем некоторые из этих убеждений, основываясь на фактах и статистике, |

|

и выясним, к чему мы в действительности придем, когда дело касается безопасности |

|

этих операционных систем. |

16 |

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

Итак, Windows, у Windows нехорошая репутация, в этом нет никаких сомнений. У нее изначально была слабая система безопасности, но стоит отдать ей должное. В более поздних версиях операционных систем Microsoft начали серьезно относиться к вопросам безопасности. И с учетом последних продуктов, последних средств безопасности типа

BitLocker, EMET, Device Guard, Windows Hello и доверенных приложений Windows trusted apps, теперь есть вполне серьезный набор средств безопасности.

Подводят Windows, особенно в актуальной Windows 10, проблемы, связанные со слежкой и конфиденциальностью, это не особо связано со средствами безопасности, но это отталкивает некоторых людей.

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Далее, Mac OS X, на сегодня, опять же, как и Windows, содержит надежные средства безопасности. Вещи типа рандомизации распределения адресного пространства, песочница для запуска приложений, FileVault 2, настройки приватности и магазин доверенных приложений Apple. Все сильные средства безопасности.

Далее у нас Linux, Linux-подобные операционные системы, Unix-подобные операционные системы. Есть их большое разнообразие, я группирую их все в одну категорию. Если вы ищете самые защищенные операционные системы, то вы найдете их именно здесь. Такие вещи, как SELinux, являются хорошим примером этого, это реализация разграниченного мандатного управления доступом MAC, которая удовлетворяет требованиям правительства и военных.

И более стандартные операционные системы типа Debian, Arch Linux, Ubuntu, опять же, все они имеют достаточно надежные средства безопасности. Когда мы рассматриваем Windows, Mac и Linux, все они в похожих условиях, когда речь заходит об их существующих средствах и функциональных возможностях безопасности.

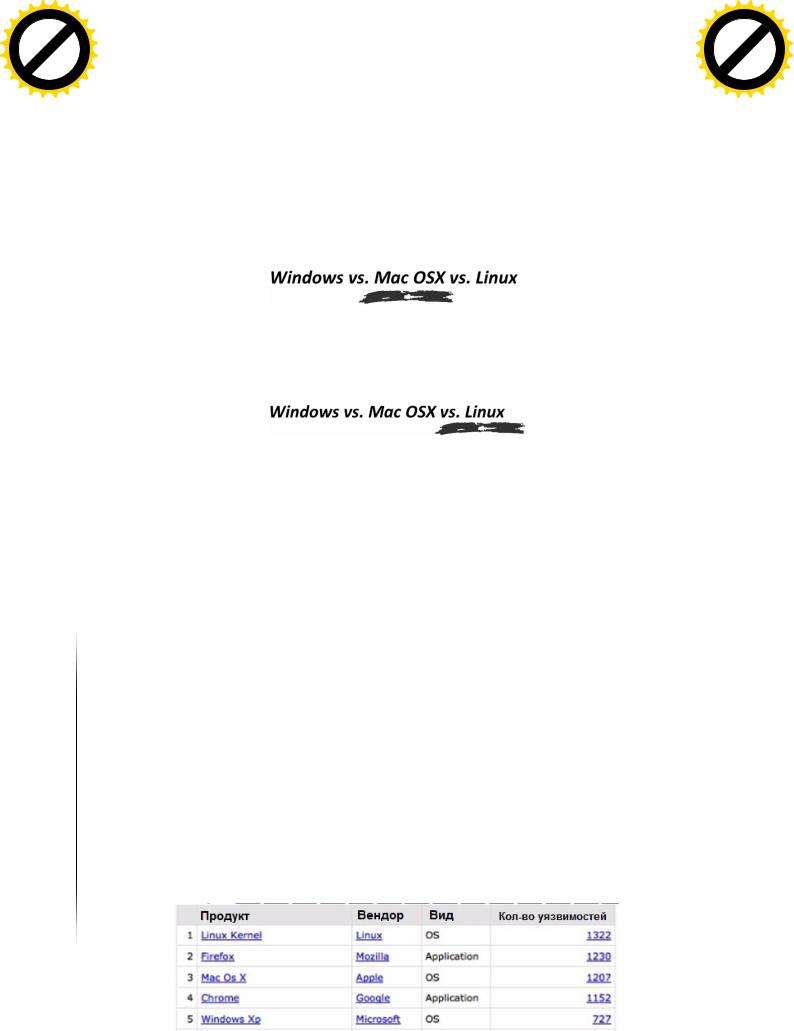

52. Баги и уязвимости в безопасности

Не только средства безопасности имеют значение. Мы беспокоимся о том, каков наш действительный риск в реальном мире, и чтобы определить его, нам также нужно взять в расчет историю багов и уязвимостей в безопасности. Насколько слабой, собственно говоря, была конкретная операционная система? Возможно, вас интересует вопрос, какую из операционных систем мы будем считать самой слабой? Windows, OS X или различные Linux-системы, возможно ядро Linux, что из них было наиболее уязвимым в истории?

https://www.cvedetails.com/top-50-products.php

17